❌ Ditto · @thegreybeardofthetree

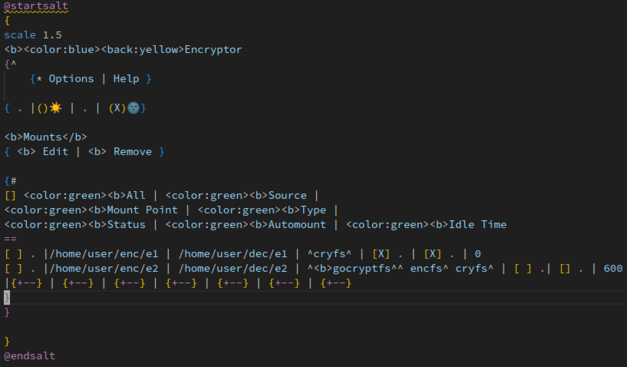

6 followers · 105 posts · Server fosstodon.orgPlaying around with #salt on #plantuml to write #wireframes out of boredom. Had been aware, but not really tried my hand at this stuff - it is pretty convenient.

I do have a shell script wrapper at the moment that I've been using locally to automount/unmount my #gocryptfs and #cryfs folders while storing the passwords in #kdewallet. I'd like to convert that to a #python UI (I'm not proficient in python or GUI design). Been reading up in my spare time on #qtquick #qml etc.

#salt #plantuml #wireframes #gocryptfs #cryfs #kdewallet #python #qtquick #qml

❌ Ditto · @thegreybeardofthetree

6 followers · 105 posts · Server fosstodon.org@cybersoldier @tuxi in the background, I generally have #signal desktop, #bitwarden , #cryfs #gocryptfs and other messaging/music apps. While these are generally not CPU intensive, they eat up a reasonable amount of RAM

#signal #bitwarden #cryfs #gocryptfs

❌ Ditto · @thegreybeardofthetree

6 followers · 91 posts · Server fosstodon.orgI've been using #cryfs encrypted bare #git repositories to keep my personal repositories synced between my computers. It looks like the number of files/directories in cryfs impacts performance with bare repositories - a. #cryptomator crashed on Linux b. switching to #cryfs works fine on a single computer, but synchronization of the changed files giving me some issues.

I'm not very excited about switching to #encfs due to security issues, but I'm going to switch my bare repositories for now.

#cryfs #git #cryptomator #encfs

❌ Ditto · @thegreybeardofthetree

6 followers · 91 posts · Server fosstodon.orgI have a #wishlist #sideproject to start with a cli wrapper for #cryfs that integrates with #pass / #secretservice .

Once I get that done .. UI wrapper to provide context menu and customizations visually.

#wishlist #sideproject #cryfs #pass #secretservice

❌ Ditto · @thegreybeardofthetree

6 followers · 75 posts · Server fosstodon.org#cryfs guis: #sirikali #cli

#encfs guis: #sirikali #gencfsm #cli

I prefer cryfs over encfs. Sirikali has the following nice features:

- kdewallet/gnome wallet integration

- automount/quick context menu mount/unmount functionality.

However, the UI is very clunky - context menu doesn't seem to scale (I'm using #kde ) and is tiny. Selecting #darkmode seems to mess up the settings popup

#gencfsm is simpler, but perfectly does the context menu part, which is really what I want.

..2/2

#cryfs #sirikali #cli #encfs #gencfsm #kde #darkmode

❌ Ditto · @thegreybeardofthetree

6 followers · 74 posts · Server fosstodon.orgSpeaking of #encryption/ #encrypted filesystems, I use the following: #cryfs #encfs (less secure, only when I have to) #cryptomator #veracrypt .

#cryptomator has cross-platfotm support, including #android (paid) and #windows (used at work).

However, it crashes handling bare git repositories for my #obsidian git upstream, so I can only use it for low traffic/file encryption.

I really like cryfs - great performance on #linux for my needs. No good UI though... 1/2...

#encryption #encrypted #cryfs #encfs #cryptomator #veracrypt #android #windows #obsidian #linux

❌ Ditto · @thegreybeardofthetree

6 followers · 74 posts · Server fosstodon.org@ricardoramos @Whar I forgot to mention the obsidian-git plugin - it provides seamless #git integration for #obsidian , including git #submodules if you use them.

Depending on how sensitive my vault is, I use GitHub, or a #cryfs #encrypted file based repository on #cloudstorage such as Dropbox.

#git #obsidian #submodules #cryfs #encrypted #cloudstorage

Milouse 😺🚀 · @milouse

106 followers · 52 posts · Server boitam.eu🇫🇷 Je me tate à remplacer ma config "cloud" actuelle utilisant encfs+rsync. Particulièrement je voudrais remplacer #encfs par quelque chose de plus récent (sécurisé?), mais sans perdre en efficacité. J’ai entendu parlé de #cryptomator ou #cryfs… Quelqu’un aurait des conseils à me donner à ce propos ?

Je ne cherche pas de solution "complète" genre nextcloud ou d’autres outils e2e. En effet je transferts aussi ces fichiers sur des disques externes, d’où le besoin un peu agnostique de chiffrement.

Milouse 😺🚀 · @milouse

106 followers · 51 posts · Server boitam.eu🇬🇧 I’m looking to maybe replace my old cloud setup build around encfs+rsync. I’d like to replace #encfs by something more modern (secure?) without losing efficiency. I heard about #cryptomator or #cryfs Does anyone has any tip around this?

I’m not looking for the whole stack replacement (no need to speak about nextcloud or any other e2e tools), just the crypto part (those "bucket" are sync in a cloud, but also regularly on cold storage, hence the agnostic requirement.

Hardcore Sushi · @hardcoresushi

46 followers · 72 posts · Server mastodon.cipherbliss.com#shufflecake est définitivement un des meilleurs logiciels du monde.

J'adorerais que #droidfs puisse le supporter pour le rendre disponible sur Android. Mais ça semble un peu compliqué à faire sans accès root étant donné qu'il fonctionne au niveau block-device et non au niveau file-system comme #gocryptfs ou #cryfs.

#shufflecake #droidfs #gocryptfs #cryfs

CatSalad🐈🥗 (D.Burch) :blobcatrainbow: · @catsalad

4926 followers · 2408 posts · Server infosec.exchangeDroidFS by @hardcoresushi

⸻📦sushi.hardcore.droidfs

:fdroid:Fdroid • :github:Github • ☕️Gitea • 🏺Pithus

GPG Key ID: AFE384344A45E13A

#DroidFS is a handy little encrypted overlay filesystems tool for Android. It is a #Gocryptfs and #CryFS wrapper developed to use the ContentProvider API and does not require root. It also comes with a built-in viewer for encrypted media files and such.

You can store files in three types of location:

⭐️Hidden containers (/data partition)

⭐️Internal phone storage

⭐️External sdcard storage*

- (baring some limitations)

The 1.10.1 version of the app from F-droid works great on my Samsung Galaxy S8 (Pie, API 26), however I ran into crashing on my S20 (Android 12, API 31) so I loaded up 2.0.0-alpha2 which fixed those issues.

Overall I am pleased with the DroidFS app and the security checks out from the source code and my current non-root perspective, however, I do not believe there has been a formal audit as of yet so use with that in mind. :flan_thumbs:

CisHuman.org · @cishumanorg

10 followers · 125 posts · Server geekdom.socialNEW ARTICLE: A Better Solution to Encrypting Cloud Data

#cloudhosting #cryfs #diy #duplicati #encryption #fileserver #murena.com #rsync #solutions #ssh #vps #cishuman

https://www.cishuman.org/2023/02/21/a-better-solution-to-encrypting-cloud-data/

#cloudhosting #cryfs #diy #duplicati #encryption #fileserver #murena #rsync #solutions #ssh #vps #cishuman

CisHuman.org · @cishumanorg

8 followers · 117 posts · Server geekdom.socialNEW ARTICLE: A Better Solution to Encrypting Cloud Data

#cloudhosting #cryfs #diy #duplicati #encryption #fileserver #murena.com #rsync #solutions #ssh #vps #cishuman

https://www.cishuman.org/2023/02/07/a-better-solution-to-encrypting-cloud-data/

#cloudhosting #cryfs #diy #duplicati #encryption #fileserver #murena #rsync #solutions #ssh #vps #cishuman

Mohammed Ismail :emacs: :tux: · @myTerminal

33 followers · 167 posts · Server fosstodon.orgFinally gave #cryfs a try for some relatively larger files and realized that it was probably not such a good idea. The whole system slows down while accessing the encrypted directory and after about an hour of struggle (and a forced reboot), it left a "dent" on my volume. Lesson learned: use Cryfs only for smaller files.

Hardcore Sushi · @hardcoresushi

40 followers · 70 posts · Server mastodon.cipherbliss.comBonjour cher mastonoautes,

Une seconde version alpha de DroidFS est disponible 🎉

Elle apporte un support plus poussé pour #cryfs et permet de nouveau d'ouvrir des volumes sans laisser de traces.

Mais la meilleure chose reste quand même l'ajout d'un thème rose 🤩

Disponible ici: https://forge.chapril.org/hardcoresushi/DroidFS/releases

Arch Linux CZ :arch: · @archlinux

199 followers · 53 posts · Server mastodon.arch-linux.czCryFs – šifrování suborů

CryFs

CryFS vytvořil Sebastian Messmer

CryFS je bezplatný a otevřený cloudový šifrovací nástroj pro bezpečné ukládání souborů. Snadno se nastavuje, běží na pozadí a funguje dobře s jakoukoli populární cloudovou službou nevyjímaje Dropbox , OneDrive, Nexctloud a iCloud.

CryFS zajišťuje, že žádná data, včetně adresářové struktury, metadat a obsahu souborů, neopustí váš počítač v nezašifro

https://arch-linux.cz/cryfs-sifrovani-suboru/

#aplikace #cryfs

Hardcore Sushi · @hardcoresushi

40 followers · 70 posts · Server mastodon.cipherbliss.comUne nouvelle version de DroidFS est disponible 🎉

Elle apporte un support expérimental pour les volumes #cryfs, une traduction en arabe et corrige quelques bugs.

Attention, c'est une version alpha. À utiliser à vos risques et périls!

Artanux - Simon Lefort · @Artanux

583 followers · 9820 posts · Server framapiaf.org@parleur : tomb crée un gros fichier chiffré. Donc à chaque changement, tout est resynchronisé sur nextcloud.

Ce n'est pas envisageable pour moi.

Par contre, j'ai pris le temps de tester #gocryptfs ( https://simonlefort.be/informatique:gocryptfs ) et #cryfs ( https://simonlefort.be/informatique:cryfs ).

Les deux sont aussi simple à installer et à utiliser. Mais Cryfs cache l'arborescence ( https://www.cryfs.org/howitworks/ ), ce qui fait que ça augmente drastiquement le nombre de fichiers et ralenti sérieusement nextcloud-client.

Artanux - Simon Lefort · @Artanux

596 followers · 9906 posts · Server framapiaf.org@parleur : tomb crée un gros fichier chiffré. Donc à chaque changement, tout est resynchronisé sur nextcloud.

Ce n'est pas envisageable pour moi.

Par contre, j'ai pris le temps de tester #gocryptfs ( https://simonlefort.be/informatique:gocryptfs ) et #cryfs ( https://simonlefort.be/informatique:cryfs ).

Les deux sont aussi simple à installer et à utiliser. Mais Cryfs cache l'arborescence ( https://www.cryfs.org/howitworks/ ), ce qui fait que ça augmente drastiquement le nombre de fichiers et ralenti sérieusement nextcloud-client.

Artanux - Simon Lefort · @Artanux

583 followers · 9820 posts · Server framapiaf.orgJ'utilise #encfs[1] depuis longtemps. Et à chaque fois que je l'installe sur un ordinateur, j'ai droit au message qui me dit que plusieurs failles ont été découvertes et qu'il faut en changer.

Je vois qu'il y a #gocryptfs[2], #cryfs[3], #ecryptfs[4] et d'autres. Un conseil ?

[1]: https://vgough.github.io/encfs/

[2]: https://nuetzlich.net/gocryptfs/

[3]: https://www.cryfs.org/

[4]: https://www.ecryptfs.org/

#encfs #gocryptfs #cryfs #ecryptfs