TOPECAX · @topecax

75 followers · 6818 posts · Server mastodon.cloud¿Sospechas 😒 que alguien esta monitorizando tu #dispositivo móvil📱?

Descubre 🔎 en el siguiente post las medidas que puedes adoptar: https://incibe.es/ciudadania/blog/que-hacer-si-sospecho-que-estan-monitorizando-mi-movil

Redhotcyber · @redhotcyber

499 followers · 1151 posts · Server mastodon.bida.imOra puoi giocare a DOOM direttamente in Televideo… se lo hai ancora

Abbiamo visto il classico #DOOM di #idSoftware del 1993 girare su così tanti componenti #hardware inaspettati, facendolo diventare una sorta di #test per qualsiasi nuovo e vecchio #dispositivo.

Ma funzionerà nei circuiti di un #televisore degli anni ’70 o ’80? Non proprio, ma un hacker ha dimostrato che è possibile eseguire il #rendering del gioco utilizzando il decodificatore #Teletext integrato nel set.

E che hacking sia!

#redhotcyber #informationsecurity #ethicalhacking #dataprotection #hacking #cybersecurity #cybercrime #cybersecurityawareness #cybersecuritytraining #cybersecuritynews #privacy #infosecurity

https://www.redhotcyber.com/post/ora-puoi-giocare-a-doom-direttamente-in-televideo-se-lo-hai-ancora/

#doom #idsoftware #hardware #test #dispositivo #Televisore #rendering #teletext #redhotcyber #informationsecurity #ethicalhacking #dataprotection #hacking #cybersecurity #cybercrime #CyberSecurityAwareness #cybersecuritytraining #CyberSecurityNews #privacy #infosecurity

Redhotcyber · @redhotcyber

500 followers · 1147 posts · Server mastodon.bida.imArriva BrutePrint: l’attacco che supera l’accesso biometrico sui terminali Android e non solo

Un team di #ricercatori di #Tencent Labs e #Jiangsu University ha svelato un nuovo metodo di #attacco chiamato “#BrutePrint” che forza le #impronte digitali sugli #smartphone e aggira l’autenticazione per ottenere il controllo del #dispositivo.

Gli scienziati cinesi sono stati in grado di superare i meccanismi di #difesa esistenti sugli smartphone, che limitano il numero di tentativi che prevengono gli attacchi di forza bruta.

#redhotcyber #informationsecurity #ethicalhacking #dataprotection #hacking #cybersecurity #cybercrime #cybersecurityawareness #cybersecuritytraining #cybersecuritynews #privacy #infosecurity

#ricercatori #tencent #jiangsu #attacco #BrutePrint #impronte #smartphone #dispositivo #difesa #redhotcyber #informationsecurity #ethicalhacking #dataprotection #hacking #cybersecurity #cybercrime #CyberSecurityAwareness #cybersecuritytraining #CyberSecurityNews #privacy #infosecurity

Redhotcyber · @redhotcyber

497 followers · 1121 posts · Server mastodon.bida.imI Geni li abbiamo anche in Italia. A 17 anni utilizza le AI per scoprire i segni precoci del Parkinson

Tommaso Caligari, un giovane inventore e studente di soli 17 anni, ha recentemente ottenuto grandi risultati nel campo scientifico. Non solo ha vinto un importante premio, ma ha anche #sviluppato un #dispositivo basato sull’#intelligenza #artificiale in grado di rilevare il morbo di #Parkinson in fase precoce.

Il suo #progetto, chiamato #ParkinsonDetector, ha superato altre 33 innovative proposte, permettendo a Tommaso di partecipare a #Eucys, il prestigioso #concorso europeo per giovani #scienziati che si terrà a settembre a #Bruxelles.

#redhotcyber #informationsecurity #ethicalhacking #dataprotection #hacking #cybersecurity #cybersecuritytraining #cybersecuritynews #privacy #infosecurity

#sviluppato #dispositivo #intelligenza #artificiale #parkinson #progetto #ParkinsonDetector #eucys #concorso #scienziati #bruxelles #redhotcyber #informationsecurity #ethicalhacking #dataprotection #hacking #cybersecurity #cybersecuritytraining #CyberSecurityNews #privacy #infosecurity

Redhotcyber · @redhotcyber

477 followers · 966 posts · Server mastodon.bida.imI dispositivi hardware venduti usati contengono dati per violare le organizzazioni

Le #apparecchiature acquistate da #ESET in questo test hanno incluso quattro dispositivi #Cisco (ASA 5500), tre dispositivi #Fortinet (serie Fortigate) e 11 dispositivi #Juniper Networks (SRX Series Services Gateway).

Dopo una serie di analisi, gli specialisti hanno scoperto che non è raro trovare #dati #sensibili dimenticati nel #dispositivo. Tali #dati possono essere utilizzati per infiltrarsi negli ambienti aziendali o di produzione e sferrare attacchi mirati e compromettere le aziende.

#redhotcyber #informationsecurity #ethicalhacking #dataprotection #hacking #cybersecurity #cybercrime #cybersecurityawareness #cybersecuritytraining #cybersecuritynews #privacy #infosecurity

#apparecchiature #eset #cisco #fortinet #juniper #dati #sensibili #dispositivo #redhotcyber #informationsecurity #ethicalhacking #dataprotection #hacking #cybersecurity #cybercrime #CyberSecurityAwareness #cybersecuritytraining #CyberSecurityNews #privacy #infosecurity

Redhotcyber · @redhotcyber

472 followers · 935 posts · Server mastodon.bida.imAndroid Debug Bridge (ADB) hacking tutorial. Come i black-hat possono rubare i tuoi dati

Prima di iniziare ci terrei spiegare cos’è Android Debug Bridge. #ADB è un #utility per #Android da riga di comando utilizzata particolarmente dagli #sviluppatori per comunicare con un #dispositivo #smartphone android.

I comandi adb facilitano una varietà di #azioni sul dispositivo, come per esempio: l’#installazione e il #debug delle #app, fornisce l’accesso a una #shell #Unix e permette di svolgere una moltitudine di attività tecniche.

#redhotcyber #informationsecurity #ethicalhacking #dataprotection #hacking #cybersecurity #cybercrime #cybersecurityawareness #cybersecuritytraining #cybersecuritynews #privacy #infosecurity

#adb #utility #android #sviluppatori #dispositivo #smartphone #azioni #installazione #debug #app #shell #unix #redhotcyber #informationsecurity #ethicalhacking #dataprotection #hacking #cybersecurity #cybercrime #CyberSecurityAwareness #cybersecuritytraining #CyberSecurityNews #privacy #infosecurity

Redhotcyber · @redhotcyber

463 followers · 877 posts · Server mastodon.bida.imFlipper Zero ora non è più in vendita su Amazon. E’ un “prodotto soggetto a restrizioni”

#Amazon Corporation ha deciso di #vietare le vendite del dispositivo #FlipperZero, sviluppato da una startup russa, che ha ricevuto il nome non ufficiale di “Tamagotchi russo per hacker“.

Flipper Zero è un #dispositivo #portatile per test di vari dispositivi digitali e #hardware. E’ in grado di #leggere, #copiare ed emulare tag #RFID e #NFC, #radiocomandi e chiavi di accesso digitali, insieme a una interfaccia GPIO.

#redhotcyber #informationsecurity #ethicalhacking #dataprotection #hacking #cybersecurity #cybercrime #cybersecurityawareness #cybersecuritytraining #cybersecuritynews #privacy #infosecurity

#amazon #vietare #flipperzero #dispositivo #portatile #hardware #leggere #copiare #rfid #nfc #radiocomandi #redhotcyber #informationsecurity #ethicalhacking #dataprotection #hacking #cybersecurity #cybercrime #CyberSecurityAwareness #cybersecuritytraining #CyberSecurityNews #privacy #infosecurity

Redhotcyber · @redhotcyber

458 followers · 827 posts · Server mastodon.bida.imApple Avvisa i portatori di pacemaker di tenere i suoi dispositivi a 15 centimetri dal petto

#Apple avverte gli utenti portatori di #pacemaker o qualsiasi altro #dispositivo #medico impiantato di tenere il proprio #iPhone ad almeno 15 centimetri dal petto, in quanto i #magneti e il campo #elettromagnetico emesso dallo #smartphone possono interferire con il normale funzionamento di tali dispositivi, quindi potenzialmente possono anche portare a morte.

L’avviso aggiornato di #Apple ora si #applica a iPhone 13, 14, Airpods, #Apple Watch, HomePod, iPad, Mac e cuffie Beats.

#redhotcyber #informationsecurity #ethicalhacking #dataprotection #hacking #cybersecurity #cybercrime #cybersecurityawareness #cybersecuritytraining #cybersecuritynews #privacy #infosecurity

#apple #pacemaker #dispositivo #medico #iphone #magneti #elettromagnetico #smartphone #applica #redhotcyber #informationsecurity #ethicalhacking #dataprotection #hacking #cybersecurity #cybercrime #CyberSecurityAwareness #cybersecuritytraining #CyberSecurityNews #privacy #infosecurity

Redhotcyber · @redhotcyber

451 followers · 789 posts · Server mastodon.bida.imAttacco ultrasonico: Come un malintenzionato può prendere il controllo dei tuoi dispositivi con un assistente vocale

Una nuova #ricerca mostra come un #utente #malintenzionato può utilizzare gli #ultrasuoni per assumere silenziosamente il controllo di smartphone, altoparlanti intelligenti o qualsiasi #dispositivo con un assistente digitale.

In uno studio, i #ricercatori hanno scoperto che è possibile utilizzare la #tecnica per impartire comandi vocali ai dispositivi per effettuare chiamate telefoniche, sbloccare porte nelle case intelligenti, disattivare allarmi, leggere messaggi di testo e altro ancora.

#redhotcyber #informationsecurity #ethicalhacking #dataprotection #hacking #cybersecurity #cybercrime #cybersecurityawareness #cybersecuritytraining #cybersecuritynews #privacy #infosecurity

#ricerca #Utente #malintenzionato #ultrasuoni #dispositivo #ricercatori #tecnica #redhotcyber #informationsecurity #ethicalhacking #dataprotection #hacking #cybersecurity #cybercrime #CyberSecurityAwareness #cybersecuritytraining #CyberSecurityNews #privacy #infosecurity

Redhotcyber · @redhotcyber

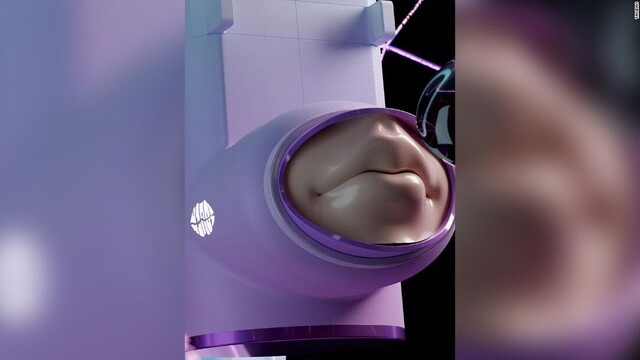

399 followers · 573 posts · Server mastodon.bida.imLa Cina crea la “macchina dei baci”. Sensazioni elettroniche presto in arrivo

Un #dispositivo #cinese che consente di #condividere la “reale” intimità fisica in una #relazione a distanza ha suscitato scalpore tra gli utenti cinesi dei #socialmedia.

Gli utenti possono anche “caricare” i loro baci sull'App dedicata in modo che altre persone possano scaricarli e “sperimentarli” da soli, oppure sperimentare baci da sconosciuti. Dalle recensioni sembra che funzioni davvero bene!

#redhotcyber #informationsecurity #ethicalhacking #dataprotection #hacking #cybersecurity #cybercrime #cybersecurityawareness #cybersecuritytraining #cybersecuritynews #privacy #infosecurity

#dispositivo #cinese #condividere #relazione #socialmedia #redhotcyber #informationsecurity #ethicalhacking #dataprotection #hacking #cybersecurity #cybercrime #CyberSecurityAwareness #cybersecuritytraining #CyberSecurityNews #privacy #infosecurity

Redhotcyber · @redhotcyber

399 followers · 571 posts · Server mastodon.bida.imIl sistema di autenticazione ID di Apple fallisce: utenti di iPhone a rischio di furto e frode

Un aggressore sconosciuto per strada ha strappato un #iPhone 13 Pro Max a una donna e dopo un paio di istanti ha avuto pieno #accesso al suo #account con tutte le foto, i contatti, le note, ecc.

In qualche modo, l’autore è stato in grado di modificare l’#autorizzazione relativa all’#ID #Apple della vittima in pochi minuti, senza conoscere altre #informazioni se non il codice #PIN del #dispositivo. Inoltre, durante la giornata, dal conto in banca della donna sono scomparsi circa 10mila dollari.

Storie simili si accumulano da tempo nelle stazioni di polizia di tutto il mondo.

#redhotcyber #informationsecurity #ethicalhacking #dataprotection #hacking #cybersecurity #cybercrime #privacy #infosecurity

#iphone #accesso #account #autorizzazione #id #apple #informazioni #pin #dispositivo #redhotcyber #informationsecurity #ethicalhacking #dataprotection #hacking #cybersecurity #cybercrime #privacy #infosecurity

Futuroprossimo.it :verified: · @futuroprossimo

3819 followers · 2295 posts · Server mastodon.unoC'è del post in questo #disagio su un #dispositivo cinese per trasmettere il proprio #bacio a distanza (ma niente lingua, please)

https://www.futuroprossimo.it/2023/02/cina-shock-online-arrivano-le-labbra-per-il-bacio-remoto/

Parliamo di news! ☑️ · @parliamodinews

13 followers · 97066 posts · Server masthead.socialDomenica 26 febbraio si svolgerà Napoli City Half Marathon 2023, la manifestazione podistica che partirà da Fuorigrotta per giungere sul lungomare, attraverso le meraviglie della città. Per consentire il suo regolare svolgimento è stato istituito un particolare dispositivo di traffico.

Napoli Ci...

https://parliamodi.news/detail/11451.html

#24Febbraio #Eventi #NotiziediNapoli #Dispositivo #maratona

#maratona #dispositivo #NotiziediNapoli #eventi #24febbraio

Working With Web · @Www

10 followers · 34 posts · Server mastodon.unoCon il #VirtualWorlDGate la gestione delle #fornitureenergivore della propria casa non é mai stata così semplice. In un unica interfaccia sarà accessibile il #Consumo di ogni #dispositivo ed il loro utilizzo nel tempo.

#crowdfunding #AffiliateMarketing

https://virtualgate.workingwithweb.eu/entra-nel-canale-telegram-del-virtual-world-gate/

#virtualworldgate #fornitureenergivore #consumo #dispositivo #crowdfunding #AffiliateMarketing

Working With Web · @Www

10 followers · 30 posts · Server mastodon.unoCon il #VirtualWorlDGate la gestione delle #fornitureenergivore della propria casa non é mai stata così semplice. In un unica interfaccia sarà accessibile il #Consumo di ogni #dispositivo ed il loro utilizzo nel tempo.

#crowdfunding #AffiliateMarketing

https://virtualgate.workingwithweb.eu/entra-nel-canale-telegram-del-virtual-world-gate/

#virtualworldgate #fornitureenergivore #consumo #dispositivo #crowdfunding #AffiliateMarketing

Pablo · @espablo93

42 followers · 621 posts · Server hostux.socialPor el derecho a instalar cualquier #software en cualquier #dispositivo .... incluídos los "smartphones" la @fsfe está recaudando fondos...

https://fsfe.org/

David D. Herbón · @ddherbon

43 followers · 26 posts · Server hcommons.socialSo, there's a trend on the #7books tooters are reading, or love, or both, so, here's my list on latest/current readings for the sake of sharing:

1. @adapalmer 's *Too Like the Lightning*

2. @ArkadyMartine 's *A Memory Called Empire*

3. Cixin Liu's *The Three Body Problem*

4. Jippensha Ikku's *Tōkaidōchū Hizakurige*

5. Giorgio Agamben's *Che cos'è un #dispositivo?*

6. Suso de Toro's *Polaroid*

7. Guy Debord's *#Kriegspiel, ou Le Jeu de la Guerre*

Obviously, although each of them is a delight, I'm using all of them for/in my projects. But the 6th: that's for my personal non-scholarly obsessions…

#7books #dispositivo #Kriegspiel

Hal9000 :firefox: :linux: · @halnovemila

140 followers · 604 posts · Server mastodon.uno#UE deve consentire l’installazione di qualsiasi #software su qualsiasi #dispositivo”: la richiesta della #Free Software #Foundation #FSF

#fsf #foundation #free #dispositivo #software #ue

Pat · @ilpk94

0 followers · 1 posts · Server livellosegreto.itLettera aperta per il #diritto di installare qualsiasi #software su qualsiasi #dispositivo - FSFE

https://fsfe.org/activities/upcyclingandroid/openletter.it.html

#diritto #software #dispositivo

Pat :mastodon: :it: :yoda: · @ilpk94

33 followers · 334 posts · Server mastodon.unoLettera aperta per il #diritto di installare qualsiasi #software su qualsiasi #dispositivo - FSFE

https://fsfe.org/activities/upcyclingandroid/openletter.it.html

#diritto #software #dispositivo