Gunther · @gunther

149 followers · 1043 posts · Server fosstodon.org

Marcel SIneM(S)US · @simsus

222 followers · 5536 posts · Server social.tchncs.de#Okta warnt vor Social-Engineering-Angriffen auf IT-Service-Personal | Security https://www.heise.de/news/Okta-warnt-vor-Social-Engineering-Angriffen-auf-IT-Service-Personal-9295019.html #SocialEngineering #MultiFactorAuthentification #MultiFactorAuthentication #FIDO2

#okta #socialengineering #multifactorauthentification #multifactorauthentication #fido2

Gigs :verified: · @beltragigs

29 followers · 41 posts · Server swiss.socialMarcel SIneM(S)US · @simsus

217 followers · 5295 posts · Server social.tchncs.deQuantencomputer-resistent: Google veröffentlicht sicherere #Fido2-Implementierung | heise online https://www.heise.de/news/Google-veroeffentlicht-erste-Quantencomputer-resistente-Fido2-Implementierung-9283078.html

Rob · @rollin_rob

55 followers · 386 posts · Server social.linux.pizzabertrand 🏃 👨💻 🎸 · @bertrand

187 followers · 1146 posts · Server piaille.fr@eingfoan nfc reader plugged through USB. No drivers required. Not coupled with physical access at the time.

I've heard of another manufacturing company deploying 3 technologies badges (#PKI through contact, contactless #Mifare for physical access, #fido2 enabled for future use)

bertrand 🏃 👨💻 🎸 · @bertrand

187 followers · 1146 posts · Server piaille.fr@eingfoan did a POC with Neowave cards that went live afterwards. Main target population was warehouse workers on shared workstations. Worked like a charm 👌

https://neowave.fr/en/products/fido-range/badgeo-nfc-fido-2/

#fido #webauthn #pki #security #2fa #fido2 #nostick #contactless

#fido #webauthn #pki #security #2fa #fido2 #nostick #contactless

ottoto · @ottoto2017

126 followers · 1847 posts · Server prattohome.com「 #Google が初の #量子復元力 のある #FIDO2 セキュリティ キーの実装を導入 」: The Hacker News

「 #OpenSK は 、#Rust で書かれたセキュリティ キーのオープンソース実装であり、FIDO U2F と FIDO2 標準の両方をサポートします。 」

https://thehackernews.com/2023/08/google-introduces-first-quantum.html

#google #量子復元力 #fido2 #opensk #rust #prattohome #thehackernews

Mark Carter · @markcarter

369 followers · 1943 posts · Server hachyderm.io👍🏻 Toward Quantum Resilient Security Keys https://security.googleblog.com/2023/08/toward-quantum-resilient-security-keys.html #infosec #fido2 #google

IT News · @itnewsbot

3602 followers · 269892 posts · Server schleuss.onlineHow fame-seeking teenagers hacked some of the world’s biggest targets - Enlarge (credit: Getty Images)

A ragtag bunch of amateur hacke... - https://arstechnica.com/?p=1960309 #homelandsecuritydepartment #security #lapsus$ #biz #fido2 #mfa

#mfa #fido2 #biz #lapsus #security #homelandsecuritydepartment

Tech news from Canada · @TechNews

932 followers · 24874 posts · Server mastodon.roitsystems.caArs Technica: How fame-seeking teenagers hacked some of the world’s biggest targets https://arstechnica.com/?p=1960309 #Tech #arstechnica #IT #Technology #homelandsecuritydepartment #Security #lapsus$ #Biz&IT #fido2 #mfa

#Tech #arstechnica #it #technology #homelandsecuritydepartment #security #lapsus #biz #fido2 #mfa

Karl Voit :emacs: :orgmode: · @publicvoit

2143 followers · 16211 posts · Server graz.social@frank @keno3003 Du meinst Resident Keys: https://duo.com/labs/tech-notes/resident-keys-and-the-future-of-webauthn-fido2

AFAIK brauchst du die nur für #Passkeys aber nicht für Standard #FIDO2. Mein #Solokeys hat 50 slots für Resident Keys, manche #Yubikeys nur 25.

Du kannst aber unendlich viele FIDO2 Services mit einem Token betreiben. Noch ein Vorteil von FIDO2 HW-Token.

HTH

#passkeys #fido2 #solokeys #yubikeys

Karl Voit :emacs: :orgmode: · @publicvoit

2140 followers · 16194 posts · Server graz.social@keno3003 Ja, #Passkeys hat Vorteile, wenn man den Großkonzernen absolut vertraut und sonst nur schwache Passwörter generiert, keine #2FA verwendet und mit #FIDO2 tatsächlich überfordert ist.

IMHO ist es also besser, man lernt, wie man gute #Passwörter generiert und damit umgeht + aktiviert 2FA, wo man selber das Geheimnis verwaltet und kein Konzern.

#passkeys #2fa #fido2 #passworter

Karl Voit :emacs: :orgmode: · @publicvoit

2139 followers · 16192 posts · Server graz.social@keno3003 Sorry aber euer #Passkeys-Werbevideo klingt nach Lobbying für Großkonzerne.

Passkeys hat mit dem Wegfallen des Secrets im Vergleich zu #FIDO2 eine deutlich geringere Vertrauenswürdigkeit. Passkeys wäre nur dann sicherer, wenn man den Betreibern wie #Apple, #Google, #Microsoft absolut vertraut, dass die mein Secret ordentlich handhaben. Aktuellstes Beispiel ist Microsoft mit dem Verteilen von Generalschlüsseln zur #Cloud. 😔

Sorry, normale 2FA ist somit sicherer als Passkeys.

#passkeys #fido2 #apple #google #microsoft #cloud

Naty · @eclecticpassions

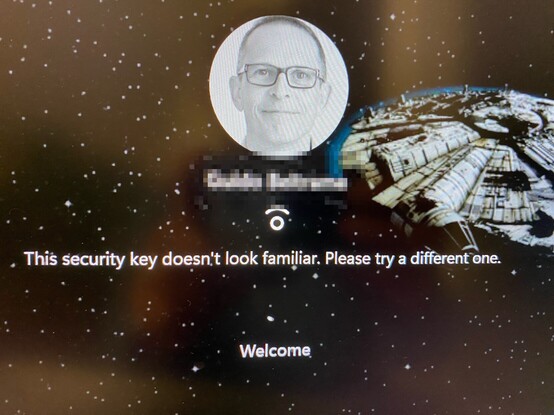

10 followers · 80 posts · Server fosstodon.orgSo apparently, according to Yubico's CS, they accidentally placed a "normal", no-barcode Security Key into an "Enterprise Edition" packaging and told me not worry about it. They advised me to reset the key with ykman if I was still worried.

#yubikey #yubikeys #yubico #OnlineSecurity #CyberSecurity #hardwarekey #securitykeys #fido2

#yubikey #yubikeys #yubico #onlinesecurity #cybersecurity #hardwarekey #securitykeys #fido2

bertrand 🏃 👨💻 🎸 · @bertrand

185 followers · 1084 posts · Server piaille.frbertrand 🏃 👨💻 🎸 · @bertrand

185 followers · 1084 posts · Server piaille.frtulpa · @tulpa

524 followers · 486 posts · Server fosstodon.orgSince I'm talking about #infosec today, I'll give my unpopular opinion: #TOTP is worthless, unless you have really bad password practices.

The seed is just another secret number. One which can't even be stored as a hash on the service end, because the service needs it to calculate the code.

It can be phished without too much trouble.

It's more likely to lock you out when you lose it, than stop bad guys.