Redhotcyber · @redhotcyber

599 followers · 1871 posts · Server mastodon.bida.imSextortion: una minacciosa email di YouPorn minaccia la pubblicazione di video intimi

In #rete è stata scoperta una nuova truffa di “#sextortion”, in cui gli aggressori travestiti da #rappresentanti del popolare sito per adulti #YouPorn affermano di possedere un #video #compromettente che ritrae il destinatario della lettera e offrono servizi a #pagamento per rimuoverlo.

#redhotcyber #online #it #web #ai #hacking #privacy #cybersecurity #cybercrime #intelligence #intelligenzaartificiale #informationsecurity #ethicalhacking #dataprotection #cybersecurityawareness #cybersecuritytraining #cybersecuritynews #infosecurity

#rete #sextortion #rappresentanti #youporn #video #compromettente #pagamento #redhotcyber #online #it #web #ai #hacking #privacy #cybersecurity #cybercrime #intelligence #intelligenzaartificiale #informationsecurity #ethicalhacking #dataprotection #CyberSecurityAwareness #cybersecuritytraining #CyberSecurityNews #infosecurity

Fabio Ned · @fabioned

8 followers · 72 posts · Server mastodon.unoHo un problema di #informatica: sulla #rete windows 10 può accedere al #imac mentre viceversa no. Il #mac fa comparire il campo username e password, lasciamo il campo pw vuoto ma non accede. Qualcuno mi sa dare qualche dritta?

Bufale.net :verified: · @factcheck

7992 followers · 2224 posts · Server mastodon.unoLe polemiche #social sulle #foto di #Arisa e sul suo "Annuncio Matrimoniale" dimostrano una serie di cose del "Popolo della #Rete"

E ce ne fosse una sola positiva. Ne basterebbe una, ma non c'è

https://www.bufale.net/lindignazione-social-sulle-foto-di-arisa-dice-molto-di-noi-e-poco-di-buono/

Dummy-X 🇮🇹 · @selectallfromdual

729 followers · 682 posts · Server mastodon.uno📱 Cambiare il nome del gruppo di lavoro su Windows

Cosa sono i WORKGROUP e come configurarli per gestire piccole reti locali...

#rete #trucco #truccowindows #windows

Bloggo e sto · @Blogsdaseguire

8 followers · 445 posts · Server mastodon.cloudLe #istruzioni di #DAZN per prepararsi alla visione del nuovo #campionato di #SerieA sono molto semplici e riguardano il controllo della #rete domestica.

Se hai problemi con la visione di DAZN comunque è utile tenere presenti questi 4 #consigli.

#istruzioni #dazn #campionato #seriea #rete #consigli

Dummy-X 🇮🇹 · @selectallfromdual

726 followers · 691 posts · Server mastodon.uno📬 Controllare la potenza del segnale Wi-Fi e cellulare con Net Signal

Come eseguire una mappatura di un locale per verificare i punti in cui la rete WiFi e la rete cellulare sono più o meno potenti...

#analisirete #android #rete #tool #toolperandroid

Dummy-X 🇮🇹 · @selectallfromdual

723 followers · 689 posts · Server mastodon.uno🤖 Individuare i processi in ascolto nelle porte TCP/UDP dal terminale di Windows

Come utilizzare il prompt dei comandi (o la PowerShell) per ottenere la lista delle connessioni attive sul PC...

#analisirete #netstat #rete #truccowindows #windows

Redhotcyber · @redhotcyber

557 followers · 1697 posts · Server mastodon.bida.imGli hacker possono scoprire la password dal suono emesso dai tasti della tastiera. Scopriamo il nuovo attacco in side channel

Un gruppo di #scienziati ha #sviluppato un nuovo “attacco acustico del #canale #laterale” basato su un #modello di #rete #neurale. L’attacco può essere utilizzato per rilevare sequenze di #tasti che sono state #registrate utilizzando il #microfono di un #telefono nelle vicinanze.

Condividi questo post se hai trovato la news interessante.

#redhotcyber #online #it #web #ai #hacking #privacy #cybersecurity #cybercrime #intelligence #intelligenzaartificiale #informationsecurity #ethicalhacking #dataprotection #cybersecurityawareness #cybersecuritytraining #cybersecuritynews #infosecurity

#scienziati #sviluppato #canale #laterale #modello #rete #neurale #tasti #registrate #Microfono #telefono #redhotcyber #online #it #web #ai #hacking #privacy #cybersecurity #cybercrime #intelligence #intelligenzaartificiale #informationsecurity #ethicalhacking #dataprotection #CyberSecurityAwareness #cybersecuritytraining #CyberSecurityNews #infosecurity

Redhotcyber · @redhotcyber

555 followers · 1686 posts · Server mastodon.bida.imNon piangere! c’è una soluzione contro il revenge-porn. Scopriamo il progetto StopNCII.org

#StopNCII è un #progetto #gratuito creato per aiutare le vittime degli #abusi di Non-Consensual Intimate Image (#NCII).

Le immagini intime non #consensuali, più comunemente conosciute con il nome improprio di “#revengeporn”, si riferiscono a immagini e #video espliciti che vengono #catturati, #pubblicati o #diffusi in #rete senza il consenso di una o più #persone nell’inquadratura.

Condividi questo post se hai trovato la news interessante.

#redhotcyber #online #it #web #ai #hacking #privacy #cybersecurity #cybercrime #intelligence #intelligenzaartificiale #informationsecurity #ethicalhacking #dataprotection #cybersecurityawareness #cybersecuritytraining #cybersecuritynews #infosecurity

#stopncii #progetto #gratuito #abusi #ncii #consensuali #revengeporn #video #catturati #pubblicati #diffusi #rete #persone #redhotcyber #online #it #web #ai #hacking #privacy #cybersecurity #cybercrime #intelligence #intelligenzaartificiale #informationsecurity #ethicalhacking #dataprotection #CyberSecurityAwareness #cybersecuritytraining #CyberSecurityNews #infosecurity

Redhotcyber · @redhotcyber

553 followers · 1677 posts · Server mastodon.bida.imOperazione Narsil: Interpol smantella un'enorme rete di materiale di abusi sui bambini

L’organizzazione #internazionale di polizia #Interpol ha completato un’#operazione #globale di due anni, nome in codice #Narsil, per chiudere una #rete di siti #web che traggono profitto dalla distribuzione di materiale pedopornografico (#CSAM).

Condividi questo post se hai trovato la news interessante.

#redhotcyber #online #it #web #ai #hacking #privacy #cybersecurity #cybercrime #intelligence #intelligenzaartificiale #informationsecurity #ethicalhacking #dataprotection #cybersecurityawareness #cybersecuritytraining #cybersecuritynews #infosecurity

#internazionale #interpol #operazione #globale #narsil #rete #web #CSAM #redhotcyber #online #it #ai #hacking #privacy #cybersecurity #cybercrime #intelligence #intelligenzaartificiale #informationsecurity #ethicalhacking #dataprotection #CyberSecurityAwareness #cybersecuritytraining #CyberSecurityNews #infosecurity

Gomoot · @gomoot

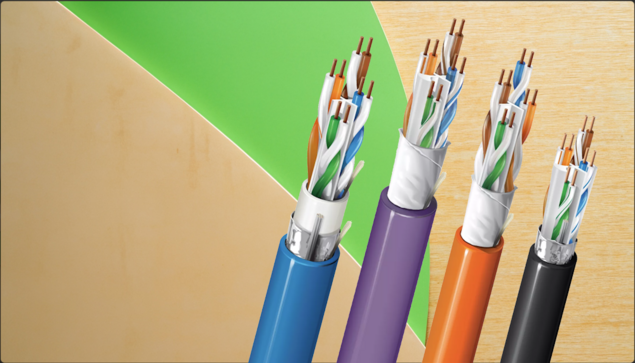

5 followers · 59 posts · Server mastodon.unoGuida dettagliata per una scelta consapevole dei cavi ethernet per la tua rete domestica.

👉👉 https://gomoot.com/i-cavi-ethernet-descrizione-e-scelta-dei-migliori-cavi-ethernet/

#tecnologia #tech #news #cat5e #cat6a #cat7a #cat8 #Ethernet #lan #rete

#tecnologia #tech #news #cat5e #cat6a #cat7a #cat8 #ethernet #lan #rete

Redhotcyber · @redhotcyber

518 followers · 1372 posts · Server mastodon.bida.imThe Borderline: per un pugno di like le persone muoiono! Analisi di un mondo digitale che deve essere rivisto

Il concetto di #Rete è divenuto fluido e senza #confini, la frequentazione del mondo #virtuale, soprattutto quello dei #social, costituisce, per i ragazzi e non solo, un nuovo, importante modo per “essere” ed “esserci” nella #società attuale.

Se da un lato gli #strumenti #digitali risultano essere un’opportunità, dall’altro bisogna porre attenzione alle problematiche dovute al loro utilizzo e agli #effetti negativi, a breve e lungo termine, che si manifestano.

#redhotcyber #informationsecurity #ethicalhacking #dataprotection #hacking #cybersecurity #cybercrime #cybersecurityawareness #cybersecuritytraining #cybersecuritynews #privacy #infosecurity

#rete #confini #virtuale #social #società #strumenti #digitali #Effetti #redhotcyber #informationsecurity #ethicalhacking #dataprotection #hacking #cybersecurity #cybercrime #CyberSecurityAwareness #cybersecuritytraining #CyberSecurityNews #privacy #infosecurity

Redhotcyber · @redhotcyber

518 followers · 1349 posts · Server mastodon.bida.iml Red Team Research di TIM rileva un bug 0day su una BBU 5G di Nokia

In telecomunicazioni, una #baseband (o banda base) è un #sistema di comunicazione #wireless che permette di interconnettere uno #smartphone con la #rete #cellulare. Si tratta di quegli #apparati che sono presenti sui tetti dei palazzi che permettono, attraverso le loro antenne, di interconnettere i telefonini alla “core network” mobile.

La core network (o rete centrale) è la parte fondamentale dell’infrastruttura di comunicazione mobile che gestisce il flusso di #dati e il routing delle #informazioni tra gli utenti, i dispositivi mobili e i servizi di rete.

#redhotcyber #informationsecurity #ethicalhacking #dataprotection #hacking #cybersecurity #cybercrime #cybersecuritytraining #cybersecuritynews #privacy #infosecurity

https://www.redhotcyber.com/post/l-red-team-research-di-tim-rileva-un-bug-su-una-bbu-5g-di-nokia/

#baseband #sistema #wireless #smartphone #rete #cellulare #apparati #dati #informazioni #redhotcyber #informationsecurity #ethicalhacking #dataprotection #hacking #cybersecurity #cybercrime #cybersecuritytraining #CyberSecurityNews #privacy #infosecurity

Redhotcyber · @redhotcyber

508 followers · 1275 posts · Server mastodon.bida.imCome si accede ad internet dalla Corea del Nord? Stato di sorveglianza e accesso ad informazioni controllate

Per la maggior parte dei #nordcoreani, #Internet è un sogno irraggiungibile. Solo poche migliaia di membri privilegiati di una #società chiusa possono accedere alla #rete globale sotto stretta supervisione, e anche l’Internet interna pesantemente censurata non è accessibile o praticabile per molti. L’accesso a #informazioni libere e #aperte è impossibile per i comuni #cittadini.

#redhotcyber #informationsecurity #ethicalhacking #dataprotection #hacking #cybersecurity #cybercrime #cybersecurityawareness #cybersecuritytraining #cybersecuritynews #privacy #infosecurity

#nordcoreani #internet #società #rete #informazioni #aperte #cittadini #redhotcyber #informationsecurity #ethicalhacking #dataprotection #hacking #cybersecurity #cybercrime #CyberSecurityAwareness #cybersecuritytraining #CyberSecurityNews #privacy #infosecurity

Effimera - Rss Bot · @effimera

164 followers · 593 posts · Server mastodon.bida.imCarta dei principi di una mobilitazione per il reddito garantito – a cura della Rete “Ci vuole un reddito” https://effimera.org/carta-dei-principi-di-una-mobilitazione-per-il-reddito-garantito-a-cura-di-rete-ci-vuole-un-reddito/ #REdditodibaseincondizionato #mobilitazione27maggio2023 #Rete"CIvuoleunreddito" #riproduzionesociale #soggettività #Precarietà #Crinali #diritti #lavoro #lotte

#redditodibaseincondizionato #mobilitazione27maggio2023 #rete #riproduzionesociale #soggettività #precarietà #Crinali #diritti #lavoro #lotte

matcolmac · @matcolmac

1 followers · 17 posts · Server mastodon.unoIO MI LAMENTAVO DI ESSERE RIMASTO IN #OSPEDALE SENZA #INTERNET #rete UN PAIO DI GIORNI… IN #EMILIA #EmiliaRomagna INVECE NON SANNO MAI NIENTE. DI NIENTE. QUANDO TORNA LA #CORRENTE, È TORNATA. QUANDO RIALLACCIANO L’ACQUA… HAI DI NUOVO L’ #ACQUA.

#ospedale #internet #rete #emilia #emiliaromagna #corrente #acqua

Redhotcyber · @redhotcyber

498 followers · 1127 posts · Server mastodon.bida.imAsus ammette che il crash dei router a livello globale è dipeso da un problema tecnico

I proprietari di #router #Asus in tutto il mondo hanno riscontrato problemi di #connettività di #rete all’inizio di questa settimana. Asus ha taciuto a lungo sui motivi del fallimento, ma alla fine ha riportato cosa stava accadendo.

In una dichiarazione ufficiale sul sito del supporto, Asus ha affermato che “durante la #manutenzione ordinaria della #sicurezza dei #router, il team tecnico ha scoperto un errore nella #configurazione del file delle #impostazioni, che potrebbe potenzialmente portare a un’#interruzione della connessione di rete di alcuni router”.

#redhotcyber #informationsecurity #ethicalhacking #dataprotection #hacking #cybersecurity #cybercrime #cybersecuritynews #privacy #infosecurity

#router #asus #Connettività #rete #manutenzione #sicurezza #configurazione #impostazioni #interruzione #redhotcyber #informationsecurity #ethicalhacking #dataprotection #hacking #cybersecurity #cybercrime #CyberSecurityNews #privacy #infosecurity

Redhotcyber · @redhotcyber

489 followers · 1035 posts · Server mastodon.bida.imIl cybercrime ora può falsificare il BIOS e i firmware MSI con le chiavi trapelate online

I laptop #MSI potrebbero diventare una facile preda per i #criminali #informatici dopo che il gruppo #MoneyMessage ha pubblicato online le #chiavi #private di firma del codice per i prodotti dell’azienda.

La perdita è stata il risultato di un hack alla MSI che Money Message ha annunciato il mese scorso. I criminali informatici affermano di aver fatto irruzione nella #rete di MSI e di aver rubato i file #riservati dell’azienda, incluso il presunto #codice #sorgente.

#redhotcyber #informationsecurity #ethicalhacking #dataprotection #hacking #cybersecurity #cybercrime #cybersecurityawareness #cybersecuritytraining #cybersecuritynews #privacy #infosecurity

#msi #criminali #informatici #MoneyMessage #chiavi #private #rete #riservati #codice #sorgente #redhotcyber #informationsecurity #ethicalhacking #dataprotection #hacking #cybersecurity #cybercrime #CyberSecurityAwareness #cybersecuritytraining #CyberSecurityNews #privacy #infosecurity

Redhotcyber · @redhotcyber

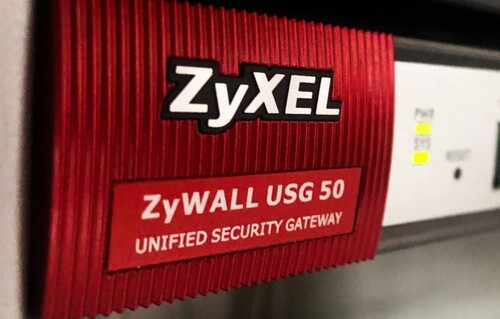

487 followers · 1021 posts · Server mastodon.bida.imZyxel risolve diverse vulnerabilità sui suoi firewall e una RCE da 9.8

Il produttore di apparecchiature di #rete #Zyxel ha rilasciato correzioni per una #vulnerabilità critica nei suoi #firewall. Il #bug permette di eseguire da remoto codice arbitrario sui #sistemi vulnerabili.

È stato riferito che la #vulnerabilità è stata scoperta dagli specialisti di TRAPA Security e ha ricevuto l’identificatore CVE-2023-28771 e una valutazione di 9,8 punti su 10 sulla scala di valutazione della #vulnerabilità #CVSS.

#redhotcyber #informationsecurity #ethicalhacking #dataprotection #hacking #cybersecurity #cybercrime #cybersecurityawareness #cybersecuritytraining #cybersecuritynews #privacy #infosecurity

#rete #Zyxel #vulnerabilità #firewall #bug #sistemi #cvss #redhotcyber #informationsecurity #ethicalhacking #dataprotection #hacking #cybersecurity #cybercrime #CyberSecurityAwareness #cybersecuritytraining #CyberSecurityNews #privacy #infosecurity

Redhotcyber · @redhotcyber

482 followers · 992 posts · Server mastodon.bida.imRHC CyberPills: oggi scopriamo cos'è il port-scanning.

Il port scanning è una tecnica utilizzata dagli #amministratori di #rete e dagli #hacker (sia etici che criminali) per scoprire quali porte di un #sistema #informatico sono aperte e quali #servizi o #applicazioni si stanno utilizzando.

In pratica, il #portscanning consiste nell'invio di #pacchetti di dati verso le porte del #sistema, al fine di verificare se esse sono aperte o chiuse.

Questa tecnica può essere utilizzata per #identificare potenziali punti deboli della #sicurezza della rete, ma anche per scopi #malevoli, come individuare porte aperte su un sistema per sfruttarle e infiltrarsi nel sistema stesso.

#redhotcyber #cybersecurity #cyberskill #cyberpills #technology #pentest #hacking #hacker #tecnologiainformatica #infosec #infosecurity #cybersec #RHCskill

#amministratori #rete #hacker #sistema #informatico #servizi #applicazioni #portscanning #pacchetti #Identificare #sicurezza #malevoli #redhotcyber #cybersecurity #cyberskill #cyberpills #technology #pentest #hacking #tecnologiainformatica #infosec #infosecurity #cybersec #RHCskill